¿Qué es ransomware? 7 secretos para negociar el secuestro

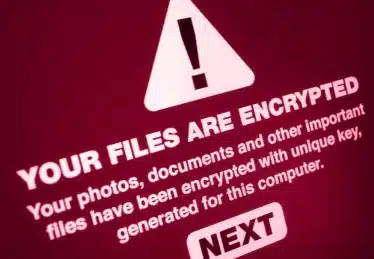

Imagina llegar a tu empresa un martes por la mañana, encender el ordenador y encontrarte toda la pantalla fundida a negro con un único mensaje en rojo: “Toda su red ha sido encriptada. Tienen 72 horas para transferir 3 millones de dólares en Bitcoin o sus bases de datos serán publicadas en la Dark Web”.

El pánico se desata. Cada minuto de inactividad cuesta miles de euros, los teléfonos arden y la reputación de la marca pende de un hilo.

Para entender cómo salir de esta pesadilla corporativa, primero debemos responder a la pregunta fundamental que miles de usuarios y directivos se hacen a diario: ¿qué es ransomware exactamente? En esta guía exhaustiva, vamos a desgranar este secuestro digital, cómo operan las mafias cibernéticas y qué tácticas de negociación aplican los expertos en Criminología Corporativa y Ciberseguridad para salvar a las empresas del abismo.

¿Qué es el Ransomware? Definición y concepto básico

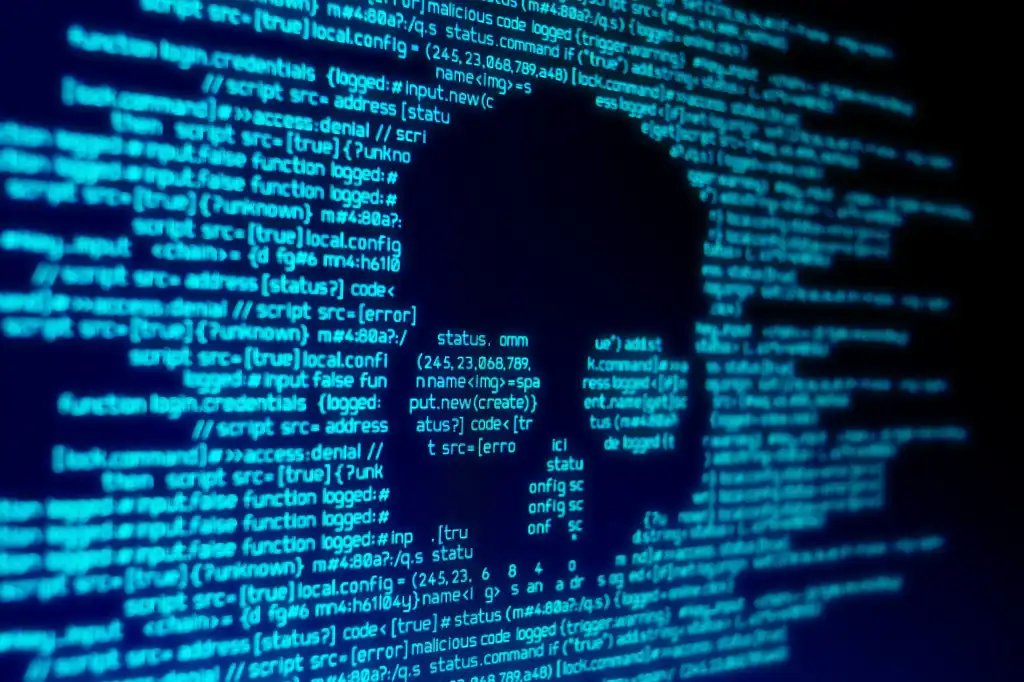

Si nos ceñimos a la terminología estricta, la palabra proviene de la unión de Ransom (rescate en inglés) y Software (programa informático). Por tanto, si te preguntas qué es ransomware, la respuesta más directa es que se trata de un tipo de programa malicioso (malware) diseñado para secuestrar los datos de un ordenador o red empresarial, cifrándolos para que sean inaccesibles, y exigiendo el pago de un rescate económico a cambio de la clave para recuperarlos.

A diferencia de un virus tradicional, cuyo objetivo suele ser destruir el sistema o espiar en silencio, el ransomware es ruidoso, agresivo y puramente lucrativo. Secuestra tu información, la bloquea mediante algoritmos de criptografía de grado militar (como AES-256, prácticamente imposibles de romper sin la contraseña) y te pone un reloj de cuenta atrás para generar presión psicológica.

La evolución del secuestro: Del “Lobo Solitario” al RaaS

El primer error que cometen las empresas al sufrir una ciberextorsión es subestimar al adversario. En el imaginario colectivo creado por el cine, el hacker es un adolescente solitario y asocial tecleando desde un sótano oscuro. La realidad del crimen organizado hoy en día es escalofriantemente empresarial y estructurada.

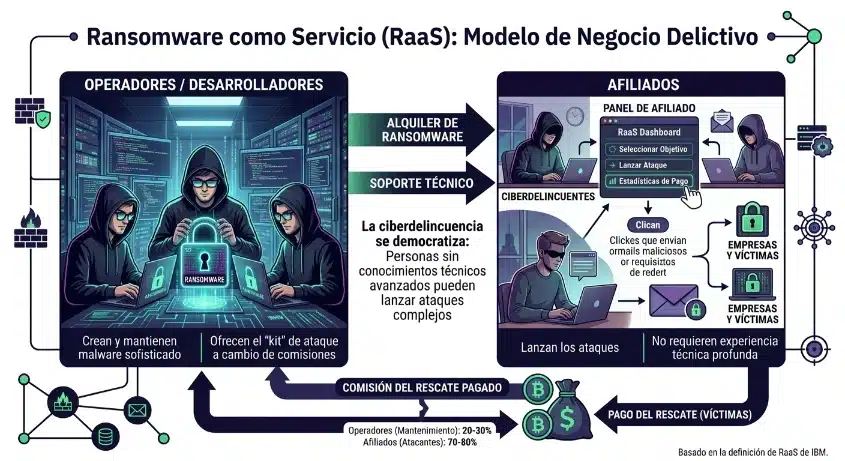

Actualmente, las bandas de cibercrimen operan bajo un modelo de negocio conocido como Ransomware-as-a-Service (RaaS) o Ransomware como Servicio. Son auténticas corporaciones en la sombra que funcionan igual que una empresa de software legítima. Tienen:

- Desarrolladores (Core Team): Programadores de élite que crean el código del virus y lo mantienen indetectable para los antivirus.

- Afiliados (Distribuidores): Criminales que “alquilan” este virus y se encargan de colarlo en las empresas. A cambio, se reparten los beneficios del rescate con los desarrolladores.

- Departamentos de Recursos Humanos: Reclutan talento en foros clandestinos.

- Equipos de Atención al Cliente: Sí, has leído bien. Tienen “negociadores” que chatean amablemente con la empresa víctima a través de la Dark Web para ayudarles a comprar criptomonedas y enseñarles a introducir la clave de descifrado una vez que han pagado.

2. Más allá de saber qué es ransomware: ¿Cómo entra en una empresa?

Para comprender a fondo qué es ransomware, debemos analizar su “vector de ataque”. Una red corporativa blindada no colapsa por arte de magia. Para que el malware se ejecute, necesita una puerta de entrada, lo que en ciberseguridad se conoce como “vector de ataque”. Los analistas forenses y los criminólogos estudian estos patrones para diseñar defensas preventivas. Los métodos más comunes son:

A. Ingeniería Social y Phishing

Sigue siendo el rey indiscutible. Los cortafuegos (firewalls) más caros del mundo no sirven de nada si un empleado con acceso a la red abre la puerta desde dentro. Los cibercriminales envían correos electrónicos altamente personalizados (Spear Phishing) suplantando a la Agencia Tributaria, a un proveedor de confianza o al propio CEO de la compañía. El correo contiene un archivo adjunto (falsas facturas en PDF o Excel) o un enlace malicioso. Al hacer clic, el empleado ejecuta el programa en la sombra sin darse cuenta.

B. Vulnerabilidades no parcheadas

El software no es perfecto. Sistemas operativos, aplicaciones y servidores VPN suelen tener fallos de seguridad (vulnerabilidades). Los fabricantes lanzan actualizaciones y parches para cerrarlos, pero muchas empresas tardan meses en instalarlos. Los afiliados de ransomware escanean internet de forma automatizada buscando empresas que utilicen software desactualizado para colarse por esa brecha conocida.

C. La Amenaza Interna (Insider Threat)

A veces, el enemigo ya está dentro. Existen casos documentados por expertos en Inteligencia HUMINT y Criminología donde los grupos de ransomware sobornan directamente a empleados de una compañía (ofreciéndoles un porcentaje millonario del rescate) para que conecten un pendrive infectado en los servidores centrales o faciliten sus contraseñas de acceso remoto.

El nuevo paradigma del chantaje: La Doble y Triple Extorsión

Hace unos años, la respuesta a qué es ransomware era simple: te bloquean los datos y pagas para recuperarlos. Esto llevó a las empresas a implementar políticas robustas de copias de seguridad (backups). Si sufrían un ataque, ignoraban a los hackers, borraban los sistemas infectados y restauraban sus copias de seguridad en un par de días.

Una vez que entiendes qué es ransomware en su forma más moderna, te das cuenta de que el modelo ha cambiado:

- La Doble Extorsión: Antes de cifrar y bloquear los ordenadores, los atacantes pasan semanas navegando en silencio por la red de la empresa y roban (exfiltran) todos los datos confidenciales posibles: historiales médicos, patentes secretas, datos bancarios de clientes y correos comprometedores de la directiva. Cuando salta el mensaje rojo en la pantalla, la amenaza cambia: “Si restauras tus copias de seguridad y no nos pagas, publicaremos todos tus secretos industriales en internet y se los enviaremos a la prensa y a tus competidores”.

- La Triple Extorsión: Si la empresa se niega a pagar bajo la doble extorsión, los atacantes van un paso más allá. Comienzan a contactar directamente a los clientes, pacientes o socios de la empresa víctima, extorsionándolos a ellos también o realizando ataques de denegación de servicio (DDoS) para tumbar la página web corporativa hasta que la empresa principal ceda.

El Comité de Crisis: Qué hacer durante las primeras 72 horas

Buscar en Google “qué es ransomware” suele ser el primer paso de un directivo asustado cuando estalla el incidente y el mensaje de rescate aparece en las pantallas. Sin embargo, el departamento de informática tradicional suele quedar sobrepasado. No es un simple fallo técnico; es una crisis corporativa, legal y reputacional de primer nivel. Es en este punto crítico donde el Director de Ciberseguridad (CISO) y los expertos en Respuesta a Incidentes (Incident Response) toman el mando.

Sus protocolos de actuación en las primeras 72 horas son de precisión militar:

- Aislamiento y Contención: No se apagan los ordenadores de golpe (ya que se perderían pruebas cruciales alojadas en la memoria RAM para el posterior análisis forense). Se desconectan de la red central y de internet para evitar que el malware “salte” e infecte a filiales en otros países o a servidores en la nube.

- Triaje Forense y Peritaje Judicial: El equipo de peritos informáticos entra en acción. Su misión es clonar discos duros para preservar la cadena de custodia y analizar el código del malware para descubrir cómo entraron los atacantes y si existe alguna vulnerabilidad en el código de cifrado que permita recuperar los datos sin pagar.

- Control de Daños Legal (Compliance): Si los hackers han robado datos personales, la legislación europea e internacional es implacable. En España, por ejemplo, existe la obligación legal de notificar la brecha de seguridad a la Agencia Española de Protección de Datos (AEPD) en un plazo máximo de 72 horas. Ocultar el ataque puede acarrear multas millonarias superiores al propio rescate solicitado por los hackers.

El gran dilema de qué es ransomware: ¿Se debe pagar a los cibercriminales?

Esta es la decisión más difícil a la que se enfrenta el Comité de Dirección de una empresa secuestrada. La postura oficial de las agencias gubernamentales, fuerzas policiales (Europol, FBI, Interpol) y organismos como el INCIBE en España es tajante: Comprender exactamente qué es ransomware y cómo operan estas mafias ayuda a tomar esta difícil decisión.

Los motivos técnicos y éticos son claros:

- Pagar no garantiza que te entreguen la clave de descifrado real (estás confiando en la palabra de un criminal).

- Incluso si te la dan, el proceso de descifrado es lento, suele corromper un 10% de los datos y la red seguirá estando sucia (los atacantes suelen dejar “puertas traseras” para volver a entrar meses después).

- El dinero del rescate financia de forma directa el terrorismo, la trata de personas y el desarrollo de virus más potentes.

- Te convierte en un blanco fácil: los grupos criminales comparten listas de empresas “que pagan rápido” para volver a atacarlas.

Sin embargo, la realidad corporativa choca con la teoría policial. Cuando un hospital no puede operar porque los historiales médicos están bloqueados, o cuando una multinacional pierde cinco millones de euros por cada día que su fábrica está paralizada, la ética pasa a un segundo plano y la supervivencia económica manda. Muchas empresas, en la sombra, deciden pagar.

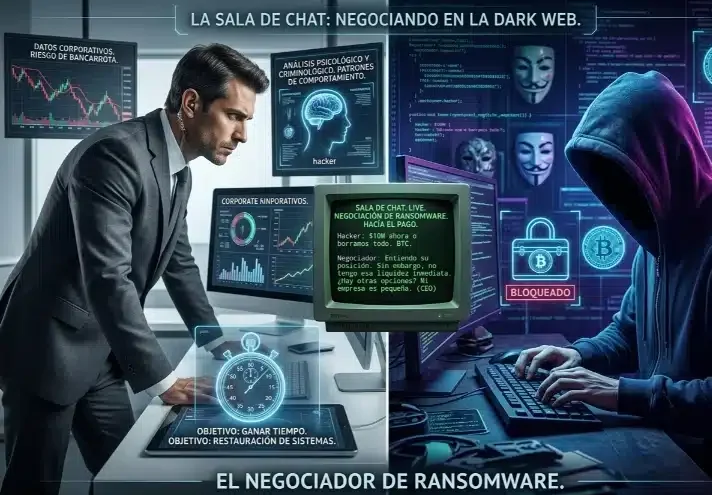

La sala de chat: Negociando en la Dark Web

Si la empresa no tiene copias de seguridad limpias y decide que el pago es la única vía para no ir a la bancarrota, entra en juego una figura fascinante: el Negociador de Ransomware. A menudo son criminólogos y psicólogos corporativos que aplican técnicas de negociación de rehenes al entorno virtual.

Sus objetivos en el chat de la Dark Web son claros:

- Ganar tiempo: El negociador nunca acepta la cifra inicial. Retrasa las respuestas para dar tiempo al equipo informático a intentar restaurar sistemas críticos.

- El “Efecto Pobreza”: Utilizan la ingeniería social a la inversa. Intentan convencer al cibercartel de que la empresa está al borde de la quiebra tras la pandemia, que no tienen seguro cibernético o que las cuentas están bloqueadas por el banco. Con estas técnicas, logran rebajar rescates de 5 millones de euros a unas “asumibles” decenas de miles.

- La Prueba de Vida (Proof of Life): Exigen a los hackers que desencripten gratuitamente un par de archivos aleatorios proporcionados por la empresa. Esto demuestra que los atacantes realmente poseen la clave y no han destruido los datos (ataque tipo Wiper camuflado de ransomware).

Tu momento de pasar a la primera línea de defensa

Tu momento de pasar a la primera línea de defensa La seguridad de la información ya no es un gasto opcional, es la clave de la supervivencia empresarial. En el actual escenario corporativo, el desconocimiento no es excusa.

Por ello, los perfiles capaces de prevenir, gestionar y negociar crisis cibernéticas tienen paro cero y salarios que lideran el mercado. Las multinacionales e instituciones del Estado buscan desesperadamente líderes estratégicos. No necesitan a alguien que instale antivirus; necesitan profesionales que entiendan cómo piensa el cibercriminal, auditen fraudes, aseguren pruebas legales y lideren a la empresa en medio del caos.

📘Másteres relacionados con lo que acabas de leer

Si este contenido te ha ayudado a aclarar ideas, puede que alguno de estos másteres encaje perfectamente con tu perfil. Son programas especializados en criminología y criminalistica que te permiten dar un paso más en tu carrera profesional.

🎓 Descubre nuestros másteres en crimologia y criminalistica

Mejora tu perfil profesional con formación 100% online y práctica.

💡¿Necesitas ayuda para elegir tu máster en criminología y criminalistica?

Un asesor académico puede orientarte según tu experiencia, tus objetivos y el tiempo del que dispones. Podemos atenderte por teléfono o WhatsApp para resolver tus dudas al momento.

Última actualización 17/03/2026 por Academia Internacional Ciencias Criminalísticas